Psychology of Passwords : les comportements liés aux mots de passe restent...

Psychology of Passwords – 62% des internautes réutilisent le même mot de passe sur leur comptes personnels et professionnels ! Vous avez dit suicidaire ? Psychology of Passwords – La gestion des mots...

View ArticlePlus fort qu’un ransomware, le cryptominage devient le summum du lucratif

À la différence d’un rançongiciel, ou ransomware, qui exige la participation des victimes, le cryptominage pirate, ou cryptojacking,est très difficile à détecter et s’exécute sur les systèmes...

View ArticleCryptojacking : le danger des objets connectés résidentiels

Un nouveau rapport de sécurité révèle que les objets connectés résidentiels constituent une nouvelle cible pour le cryptojacking. Quasiment aucune entreprise n’échappe à un exploit majeur : l’analyse...

View ArticleSix étapes pour empêcher la perte ou le vol de données

Avec le déclin du périmètre réseau traditionnel, il est désormais essentiel d’adopter une stratégie de sécurité axée sur les données afin de protéger les informations de l’entreprise contre la fuite ou...

View Article86 % des RSSI estiment que les failles de sécurité dans les réseaux...

Les responsables de la sécurité des systèmes d’information des entreprises (RSSI) à travers le monde se retrouvent démunis lorsqu’il s’agit de combattre la cybercriminalité. Ils manquent d’influence...

View ArticleTendances cyber sécurité 2019 : des menaces de plus en plus complexes et...

Avec l’explosion de l’IoT, des réseaux sociaux, du Cloud et les smartphones, de nouveaux vecteurs d’attaques apparaissent. Les cyberattaques se renforcent et des menaces de plus en plus complexes sont...

View ArticleCybersécurité : 4 caractéristiques de la menace interne

La cybersécurité ne se limite pas à se protéger de malveillances externes. Bien souvent, les risques sont intimement liés à l’interne, de façon accidentelle ou intentionnelle. Mieux connaître ces...

View Articleles logiciels malveillants dédiés aux cryptomonnaies touchent 10 fois plus...

Les extracteurs de cryptomonnaie touchent 10 fois plus d’entreprises que les logiciels rançonneurs. Le Rapport Sécurité 2019 de Check Point révèle pourtant que seul 1 professionnel de l’informatique...

View ArticleCarbon Black publie pour la première fois un rapport sur les cybermenaces en...

Carbon Black, société américaine spécialisée dans les solutions de sécurité des points terminaux de nouvelle génération dans le Cloud, publie les résultats de son premier rapport sur la sécurité des...

View ArticleLes tendances phares en matière de cybersécurité pour 2019

Du point de vue de la cybersécurité, l’année 2018 s’est révélée assurément riche en événements ! En mai, le RGPD est finalement entré en vigueur en Europe. Cette avancée a démontré que les instances...

View ArticleDes pirates mettent la main sur des mises à jour du logiciel ASUS

Des pirates informatiques ont réussi à s’infiltrer dans les mises à jour du constructeur Coréen ASUS. Ils ont installé, durant plusieurs semaines, des backdoors sur des milliers d’ordinateurs....

View ArticleStratégie vs tactique, les fournisseurs cybersécurité sont-ils trop nombreux ?

Si vous demandez à n’importe quel membre d’un comité de direction ou d’un comité exécutif quelle place il accorde à la cybersécurité, il vous répondra qu’il la prend « très au sérieux ». Et c’est...

View ArticleRGPD : la protection des données reste un enjeu majeur

Entré en vigueur le 25 mai 2018, le règlement général sur la protection des données personnelles (RGPD) continue de donner des cauchemars à de nombreux dirigeants d’entreprises et responsables...

View ArticleComment protéger son réseau et ses imprimantes professionnelles en 5 étapes ?

Les entreprises de toutes tailles doivent relever un certain nombre de défis pour assurer la sécurité de leurs réseaux. Pourtant, les vulnérabilités liées aux MFP et imprimantes connectées...

View ArticleAlarme, caméra, … objets connectés et sécurité !

Selon un rapport de Gartner en 2019, l’adoption de l’IoT par les entreprises a progressé de 21,5 % entre fin 2018 et 2019 pour atteindre un total estimé de 4,8 milliards d’appareils.1 Alors que...

View ArticleComment lutter contre le Shadow IT ?

Le Shadow IT se définit par l’accessibilité au service informatique (généralement par le Cloud) d’une entreprise par une personne externe sans l’accord des gestionnaires informatiques de ladite...

View ArticleFaire face à l’augmentation des attaques par ingénierie sociale visant les...

Avec le reconfinement et le télétravail à nouveau imposé aux entreprises par le gouvernement au minimum jusqu’au 1er décembre 2020, la deuxième vague de la pandémie réunit une nouvelle fois les...

View Article+ 605 % de cyberattaques liées au Covid-19 au 2e trimestre 2020

Un nouveau rapport sur les activités cybercriminelles liées aux logiciels malveillants et l’évolution des cybermenaces au cours du 2e trimestre 2020 affiche des chiffres qui ont de quoi inquiéter sur...

View ArticleSix groupes de ransomwares ont disparu du darkweb

Voilà qui est très intéressant. De nombreux groupes opérateurs de ransomwares viennent de disparaitre du darkweb. Leurs différents sites ne répondent plus.

View Article25% de cybermenaces en plus pour 48 % des entreprises françaises depuis le...

Depuis 2020, les entreprises ont été contraintes de passer la majorité de leurs collaborateurs en télétravail, les propulsant dans une nouvelle façon de travailler qui doit être à la fois transparente...

View ArticleYesWeHack lève 16 millions d’euros pour accélérer son expansion internationale

YesWeHack, première plateforme européenne de Bug Bounty et de VDP (Politique de Divulgation des Vulnérabilités), annonce aujourd’hui une levée de fonds de 16 millions d’euros.

View ArticleAugmentation des attaques de pirates informatiques contre les entreprises :...

Vous avez peut-être pris la résolution de renforcer votre cybersécurité en 2020, mais vous comprenez aussi que de nombreuses menaces à la cybersécurité échappent souvent à votre contrôle.

View ArticleOutils de production et chaînes industrielles

Focus sur deux axes principaux de vulnérabilités : Outils de production et chaînes industrielles, et évolutions des processus de gestion des actifs avec le télétravail

View ArticleCybersécurité : les pirates Russes loucheraient sur le Canada

Le Centre Canadien pour la cybersécurité s'inquiète d'une augmentation d'activités de cybermenace qui pourraient être parrainées par de pirates Russes

View ArticleWithSecure France, anciennement F-secure, étoffe son offre de services pour...

F-Secure corporation a scindé ses opérations, en mars 2022, en deux activités distinctes : F-Secure pour les solutions destinées au grand public et WithSecure™ pour les solutions destinées au monde...

View ArticleAugmentation de 550% du vishing, arnaque téléphonique

Les attaques par hameçonnage vocal (vishing ou voice phishing) auraient augmenté de près de 550 % au cours des douze derniers mois, selon le dernier rapport trimestriel sur les tendances en matière de...

View ArticleQuelles sont les cybermenaces les plus courantes pour les environnements...

Face à la prolifération des cybermenaces, aucune entreprise n’est à l’abri, indépendamment de sa taille et de son domaine d’activité. Si les secteurs numériques, tels que le commerce électronique, ont...

View ArticleRansomwares : hausse de 42 % en France

Un rapport sur les menaces pour le deuxième trimestre 2022 révèle une forte augmentation des attaques de ransomware dans le monde, soit 24 % de plus qu'au premier trimestre 2022. Parmi les cibles...

View ArticlePatch Tuesday – Août 2022

Un mois d'août 2022 très chargé pour Microsoft avec 121 vulnérabilités dont 17 critiques corrigées.

View ArticleWipers et botnets IoT dominent le paysage des menaces

La guerre entre la Russie et l’Ukraine, la multiplication des équipements connectés et les botnets IoT ont eu le plus fort impact sur les menaces visant les systèmes de contrôle des processus...

View ArticleLes attaques répétées via Microsoft SQL Server ont augmenté de 56% en 2022

Les attaques exploitant Microsoft SQL Server ont augmenté de 56 % en septembre 2022 par rapport à la même période l'année dernière.

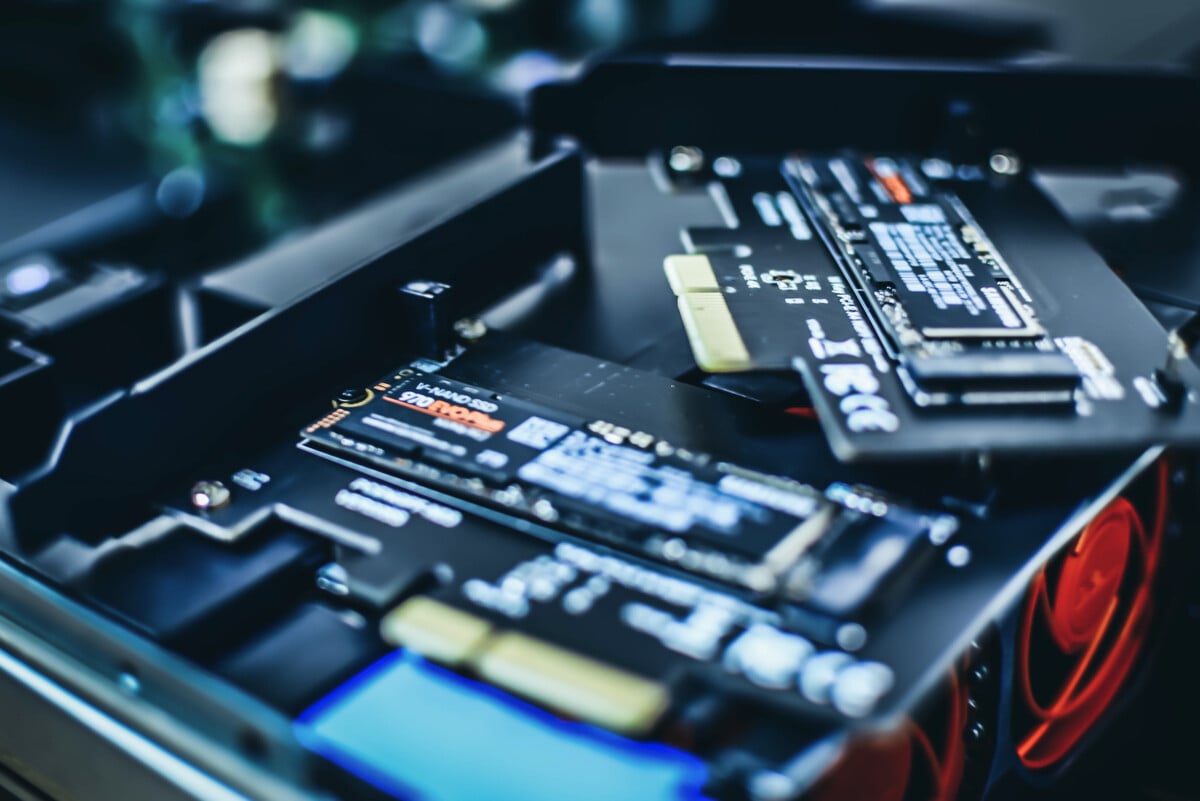

View ArticleLes Services en Data Center, essentiel pour sa cybersécurité

Les normes cybersécurité n’ont jamais été aussi nombreuses et poussées. FinTechs, RegTechs, deux normes dédiées à la cybersécurité des données de votre entreprises. Imposant les règles les plus élevées...

View ArticleNouvelles formes d’attaques visant les entreprises et les instances publiques

Les acteurs de la menace vont intensifier les attaques à destination des installations soutenant le travail hybride, des chaînes d’approvisionnement logicielles et du cloud.

View ArticleUne cyber attaque toutes les 60 secondes

La société BlackBerry indique que les hackers malveillants lanceraient une attaque toutes les minutes. Seulement ?

View Article10 améliorations cyber lorsque vos employés retournent au bureau

Selon les résultats d'un sondage, 77 % des décideurs informatiques aux États-Unis et au Canada pensent que leurs entreprises seront probablement confrontées à une violation de données au cours des...

View ArticleConfusions et approximations : l’approche bancale des dirigeants en matière...

Dans un monde en proie aux bouleversements géopolitiques, environnementaux et économiques, il n'a jamais été aussi essentiel pour les entreprises de connaître la nature des menaces de cybersécurité....

View ArticleLe Pentagone, la CIA, l’OSINT et les fuites

Le Pentagone est confronté à une fuite de données militaires sensibles, mettant en lumière la rivalité entre le Pentagone, la CIA, les espions et les pirates informatiques pour la collecte d'informations.

View ArticleLa détection des menaces en cybersécurité : une clé pour la protection des...

Avec l'explosion du nombre de données numériques produites et la multiplication des cyberattaques, la nécessité de protéger nos informations n'a jamais été aussi importante.

View ArticleLe décret français sur la réutilisation des équipements informatiques...

Le 12 avril 2023, un tournant significatif a eu lieu en France en matière de gestion des déchets électroniques. Un décret a été adopté fixant les objectifs et les modalités de réutilisation des...

View ArticleCyber-assurance : découvrez la nouvelle obligation de dépôt de plainte sous 72h

La loi LOPMI, promulguée en janvier 2023, impose désormais une obligation légale aux victimes de cyberattaques de déposer plainte dans un délai de 72 heures si elles souhaitent être indemnisées par...

View ArticleLa cybersécurité des e-mails entrants : un enjeu crucial pour protéger les...

Dans notre ère numérique, les e-mails sont devenus un moyen de communication essentiel pour les entreprises. Près de 9 attaques d'entreprises sur 10 commencent par un e-mail malveillant. Il est donc...

View ArticleCybersécurité : comment la renforcer en entreprise ?

De plus en plus d’entreprises étendent leurs activités en ligne depuis quelques années. Il s’agit d’une avancée notable, mais cela n’est pas sans inconvénient. En effet, le numérique présente de...

View ArticleAttaques Acoustiques : comment des frappes de clavier deviennent une menace...

Dans le monde numérique d'aujourd'hui, où les pirates informatiques sont constamment à la recherche de nouvelles méthodes pour accéder à des données sensibles, une menace revient sur le devant de la...

View ArticleDes pirates indiens apprennent l’anglais via des vidéos YouTube

Des pirates indiens apprennent l'anglais américain grâce à des vidéos sur YouTube. Des pirates indiens, agissent la plupart du temps, de leur petite maison, dans la campagne.

View ArticleLe Canada interdit les applications WeChat et Kaspersky sur les appareils du...

Le Canada a annoncé l’interdiction de l’utilisation des applications de Tencent et Kaspersky sur les appareils mobiles gouvernementaux. Invoqué, un niveau inacceptable de risque pour la vie privée et...

View ArticleDES PME FRANÇAISES ADMETTENT AVOIR ÉTÉ TOUCHÉES PAR UNE VIOLATION DE LA...

L'augmentation des menaces de sécurité, telles que le phishing ou les ransomware, est une préoccupation très réelle pour les petites et moyennes entreprises (PME) d'Europe. D'autant plus que...

View ArticleL’EXPLOIT PERMETTANT DE CONTOURNER WINDOWS DEFENDER SMARTSCREEN DIVULGUÉ

Le code d'exploitation de démonstration (preuve de concept, PoC) d'une vulnérabilité critique dans Windows Defender a été rendu public.

View ArticleProtéger les données financières dans un paysage numérique en évolution

Dans un monde où la digitalisation s'accélère, la gestion des finances est en pleine mutation. Face à cette révolution, les entreprises se tournent de plus en plus vers les cartes prépayées en ligne...

View ArticleL’employé, le meilleur ami des pirates

21 % des cyber incidents survenus dans les entreprises en France au cours des deux dernières années auraient été provoqués par des employés.

View ArticleQnap alerte sur des vulnérabilités critiques dans ses systèmes d’exploitation

Dans le monde toujours connecté d’aujourd’hui, la sécurité des systèmes informatiques est devenue une priorité absolue pour les entreprises et les particuliers. QNAP, une entreprise leader dans le...

View Article